Le piège de l’assurance cyber : L’attaque par rançongiciel à Hamilton démontre pourquoi la conformité avec un MSSP est essentielle

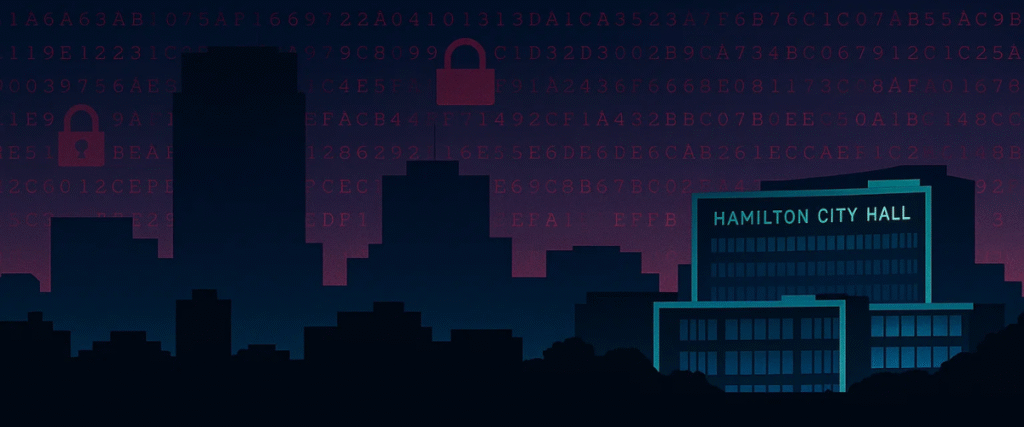

Ce qui s’est passé à Hamilton

Au début de 2023, la Ville de Hamilton (Ontario) s’est ajoutée à la liste croissante des municipalités canadiennes victimes d’une attaque par rançongiciel. Les pirates ont infiltré les réseaux municipaux, chiffré les données et paralysé les opérations quotidiennes. Les conséquences ont été immédiates et perturbatrices : les paiements en ligne ont cessé, les lignes téléphoniques municipales ont été coupées et même les plateformes de communication internes ont été désactivées. Pour les résidents, cela signifiait qu’il était impossible de payer des factures, d’obtenir des permis ou d’accéder à des services essentiels.

Ce qui devait être une panne temporaire s’est transformé en crise qui a duré plusieurs mois. Bien que certains services aient été rétablis progressivement, d’autres sont demeurés inactifs pendant de longues périodes. La ville a dû faire face non seulement à des coûts de rétablissement de plusieurs millions de dollars, mais aussi à une perte de confiance de la part des citoyens et des entreprises locales. Le retour complet à la normale a exigé de reconstruire les serveurs à partir de zéro, valider des téraoctets de données et mener des enquêtes médico-légales afin de comprendre les méthodes des attaquants et confirmer l’intégrité des systèmes.

Le cas de Hamilton est loin d’être unique. Partout au Canada, les municipalités et les PME sont devenues des cibles privilégiées des groupes de rançongiciels, qui exploitent des systèmes désuets, des logiciels non corrigés ou des failles dans la surveillance de la sécurité. Leur attrait est évident : les gouvernements locaux et les petites entreprises possèdent des données sensibles, mais disposent rarement des défenses avancées des grandes organisations.

La leçon la plus inquiétante de l’attaque de Hamilton est que le rétablissement n’est jamais garanti. Même avec des sauvegardes et des plans de réponse aux incidents, la perturbation peut durer des mois, et les dommages financiers, opérationnels et réputationnels peuvent persister encore plus longtemps. Pour les entreprises, la crise ne s’arrête pas lorsque les systèmes reviennent en ligne — elle se déplace souvent sur le terrain de l’assurance, où les réclamations sont minutieusement examinées et refusées si des lacunes de conformité sont découvertes.

L’expérience de Hamilton met en évidence une vérité plus large : la résilience numérique ne consiste plus seulement à prévenir les attaques — elle repose sur la capacité à démontrer la conformité avant, pendant et après un incident. Pour les PME, cela signifie travailler avec un fournisseur de services de sécurité gérés (MSSP) afin de garantir que les contrôles sont continuellement validés, documentés et défendables aux yeux des assureurs.

Le piège caché : pourquoi l’assurance cyber ne paie pas toujours

Aujourd’hui, la plupart des petites et moyennes entreprises (PME) au Canada investissent dans une assurance cyber, croyant qu’elle les protégera en cas d’attaque. Mais la réalité est plus dure : les assureurs sont dans le métier de limiter les risques — pas de payer facilement. Après une violation, ils examinent vos pratiques de sécurité à la loupe, à la recherche de la moindre raison de refuser votre réclamation.

Ce que beaucoup de PME ignorent, c’est que l’assurance cyber est conditionnelle. Si vous n’êtes pas en mesure de démontrer une conformité continue avec les exigences techniques de votre police, vous pourriez découvrir que votre filet de sécurité disparaît au moment où vous en avez le plus besoin.

Comment les assureurs refusent les paiements:

- Audits post-incident: après un sinistre, les assureurs mènent des enquêtes médico-légales rigoureuses. Ces examens sont souvent beaucoup plus stricts que le processus initial de souscription.

- Pièges du petit texte: les polices d’assurance cyber contiennent souvent des obligations techniques strictes. Même un oubli mineur — comme une mise à jour logicielle manquée, une MFA (authentification multifacteur) non appliquée à tous les utilisateurs ou un poste non protégé — peut suffire à invalider une réclamation.

- Tolérance zéro: s’il manque une seule protection ou si une sauvegarde n’est pas correctement sécurisée, la réclamation peut être rejetée dans son ensemble, peu importe vos intentions ou vos investissements antérieurs en cybersécurité.

En d’autres termes, l’assurance cyber n’est pas un filet de sécurité garanti.

Pièges de conformité fréquents pour les PME

Beaucoup de petites et moyennes entreprises (PME) tombent dans le piège du « configurer et oublier » : elles déploient des outils de cybersécurité une fois, cochent la case de conformité et supposent ensuite qu’elles sont protégées indéfiniment. Malheureusement, cette façon de penser crée un écart dangereux entre ce que les propriétaires d’entreprises croient et ce que les assureurs exigent réellement. La cybersécurité n’est pas un projet ponctuel; c’est un processus continu de surveillance, de validation et d’ajustement. Les assureurs le savent, et c’est pourquoi ils recherchent des preuves de conformité continue avant d’approuver une réclamation.

Les lacunes les plus fréquentes incluent :

- Sauvegardes non surveillées – Beaucoup d’entreprises créent des copies de sauvegarde mais ne les testent jamais ou ne vérifient pas qu’elles sont protégées contre le rançongiciel. Les assureurs veulent voir non seulement que des sauvegardes existent, mais aussi qu’elles soient validées régulièrement et stockées de façon sécurisée.

- Gestion des correctifs manquée – Les cybercriminels exploitent souvent des systèmes non corrigés. Un seul appareil non mis à jour, même s’il semble sans importance, peut donner aux attaquants le point d’entrée dont ils ont besoin. Pour les assureurs, un seul correctif manqué peut suffire à invalider une réclamation.

- MFA inactif – Déployer l’authentification multifacteur (MFA) ne suffit pas. Elle doit être appliquée à l’ensemble de l’organisation et testée pour confirmer son efficacité. Si la MFA est facultative ou appliquée de manière incohérente, les assureurs considèrent cela comme un échec de conformité.

- TI fantôme (Shadow IT) – Les employés utilisent souvent des applications non approuvées ou des appareils personnels pour contourner les contrôles officiels. Ces risques cachés créent des angles morts que les attaquants peuvent exploiter—et que les assureurs ne pardonnent pas.

- Revue annuelle uniquement – Plusieurs PME effectuent une révision de leur sécurité une seule fois par année. Dans l’environnement actuel des menaces, c’est beaucoup trop rare. Les assureurs s’attendent à une surveillance en temps réel ou continue, et non à un simple portrait annuel.

Ces négligences deviennent des arguments puissants pour les assureurs afin de rejeter une réclamation après une brèche. Ce qui peut sembler être un petit oubli en interne peut devenir le facteur décisif qui détermine si votre assurance cyber vous indemnisera—ou si votre entreprise restera exposée à des pertes financières majeures.

Perspective d’expert : pourquoi la surveillance par un MSSP est essentielle

« Depuis des décennies, j’ai vu des entreprises croire que leur assurance les couvrait — pour finalement faire face à un refus après une violation. La différence réside dans la validation continue et indépendante de chaque couche de sécurité. C’est précisément là que la valeur d’un MSSP se manifeste : vous garder conforme chaque jour, pas seulement au moment du renouvellement. »

L’assurance cyber n’est pas statique, et les exigences imposées par les assureurs évoluent constamment. Ce qui était jugé « suffisant » il y a deux ans peut aujourd’hui être considéré comme inadéquat. Face à l’augmentation des réclamations liées aux rançongiciels, les assureurs resserrent leurs critères.

C’est là qu’un MSSP représente un avantage stratégique. En surveillant et validant en continu vos défenses, un MSSP garantit que votre organisation reste toujours alignée avec les normes de conformité les plus récentes. Vous évitez ainsi la course contre la montre au moment d’un audit ou d’un renouvellement.

Un autre facteur souvent négligé est la crédibilité. Lorsque votre équipe TI interne affirme que tout est en place, les assureurs peuvent rester sceptiques. En revanche, lorsque la conformité est validée par un MSSP indépendant, la preuve pèse plus lourd.

Les avantages ne sont pas que techniques—they sont aussi financiers. Les PME travaillant avec un MSSP obtiennent souvent de meilleures conditions, des primes réduites ou des taux d’acceptation de réclamation plus élevés.

Enfin, les MSSP aident les entreprises à se préparer pour l’avenir de l’assurance cyber. Les exigences changent rapidement—ce qui est optionnel aujourd’hui pourrait devenir obligatoire demain. Des contrôles comme la détection et réponse aux terminaux (EDR), les politiques de zéro confiance (Zero Trust) ou la surveillance continue des journaux apparaissent déjà dans les critères des assureurs.

En bref : un MSSP n’est pas seulement là pour prévenir les brèches, mais pour protéger votre capacité à vous relever après une attaque.

Cinq étapes pour protéger votre couverture d’assurance cyber

Même avec la meilleure police d’assurance cyber, la couverture n’est jamais garantie. Le seul moyen de protéger votre entreprise est de démontrer une conformité continue et de prouver que votre programme de sécurité est actif, et pas seulement théorique ou sur papier. Voici cinq étapes essentielles que les PME doivent suivre pour s’assurer que les assureurs honorent leurs réclamations :

- Obtenir un audit MSSP

La première étape est la visibilité. De nombreuses PME partent du principe qu’elles sont conformes parce qu’elles ont mis en place certains outils de cybersécurité, mais un examen plus attentif révèle souvent des vulnérabilités cachées. Un audit mené par un fournisseur de services de sécurité gérés (MSSP) offre une évaluation complète de votre environnement actuel—mettant en lumière les lacunes en matière de correctifs logiciels, d’application de l’authentification multifacteur (MFA), de sécurité des points d’extrémité et de processus de sauvegarde.. - Appliquer une surveillance 24/7

Les cybermenaces ne respectent pas les heures de bureau, et les attentes des assureurs non plus. Avoir un pare-feu ou un logiciel antivirus ne suffit plus—les assureurs veulent des preuves d’une surveillance active et en temps réel de tous les systèmes. Un MSSP fournit une surveillance et une réponse 24 heures sur 24, 7 jours sur 7, garantissant que les menaces soient détectées immédiatement et consignées à des fins de conformité. Cela réduit non seulement les chances d’une attaque réussie, mais crée aussi une piste d’audit exigée par les assureurs lors des enquêtes post-incident. - Automatiser la gestion des correctifs

Les correctifs manqués figurent parmi les principales raisons pour lesquelles les assureurs rejettent les réclamations. Il suffit d’une seule application non mise à jour ou d’un serveur non corrigé pour qu’un attaquant trouve une porte d’entrée. Les processus manuels de mise à jour échouent souvent—les employés oublient de faire des mises à jour, ou les équipes TI ratent des échéances critiques. Avec une gestion automatisée des correctifs, les entreprises éliminent l’erreur humaine et s’assurent que tous les appareils—qu’ils soient sur site ou à distance—soient mis à jour rapidement. Cela démontre aux assureurs que votre organisation adopte une approche proactive et systématique pour réduire les vulnérabilités. - Vérifier l’intégrité des sauvegardes

Il ne suffit pas d’avoir des copies de sauvegarde—il faut pouvoir prouver qu’elles sont fonctionnelles, sécurisées et protégées contre le rançongiciel. Trop d’entreprises découvrent seulement lors d’une attaque que leurs sauvegardes étaient corrompues, jamais testées ou stockées sur des systèmes vulnérables. Des tests réguliers, le chiffrement et l’entreposage des sauvegardes dans des environnements sécurisés et isolés garantissent que vous pouvez vous rétablir rapidement. Plus important encore, cela fournit aux assureurs des preuves concrètes que votre entreprise dispose d’un plan de reprise fiable en cas de catastrophe. - Tout documenter

Dans le monde de l’assurance cyber, si ce n’est pas documenté, cela n’existe pas. Les assureurs s’attendent à obtenir des dossiers détaillés de chaque mesure de sécurité : cycles de correctifs, déploiements de MFA, alertes de surveillance, réponses aux incidents et tests de validation des sauvegardes. En conservant des journaux et rapports complets, vous construisez un dossier défendable lorsque vous soumettez une réclamation. La documentation prouve non seulement que vous aviez les bons outils en place, mais aussi que vous les entreteniez et les validiez activement de façon continue.

La grande leçon

L’attaque par rançongiciel subie par la Ville de Hamilton est bien plus qu’une crise municipale—c’est un signal d’alarme pour toutes les PME au Canada. La leçon est claire : l’assurance cyber ne vous sauvera pas si vous n’êtes pas en mesure de démontrer une conformité continue. Les assureurs sont formés pour examiner les polices ligne par ligne, et même le plus petit oubli—qu’il s’agisse d’un correctif manqué, d’une configuration MFA inactive ou d’une sauvegarde non validée—peut suffire à annuler votre couverture.

C’est là toute la réalité du piège de l’assurance cyber : les entreprises croient être protégées, mais découvrent après une brèche que leur réclamation est refusée. Et ce refus ne se limite pas à une perte financière—il peut entraîner une interruption prolongée des opérations, une atteinte grave à la réputation, des amendes réglementaires, et dans certains cas, la fin définitive de l’entreprise.

La bonne nouvelle? Ces risques sont évitables. En travaillant avec un fournisseur de services de sécurité gérés (MSSP) digne de confiance, vous pouvez bâtir un cadre de conformité reconnu et respecté par les assureurs. Un MSSP garantit que votre entreprise bénéficie de :

- Couches de sécurité surveillées en continu (24/7), capables de détecter et de répondre aux menaces en temps réel.

- Gestion automatisée des correctifs, qui élimine les erreurs humaines que les assureurs pointent souvent comme motifs de refus.

- Sauvegardes vérifiées et résistantes aux rançongiciels, démontrant que vous pouvez restaurer vos systèmes lorsque c’est critique.

- Documentation et rapports détaillés, essentiels pour démontrer votre conformité lors d’audits ou de litiges avec un assureur.

L’assurance cyber n’a de valeur que si votre assureur paie lorsque vous en avez besoin. Sans preuves tangibles de conformité continue, ce filet de sécurité peut disparaître. Avec le soutien d’un MSSP, vous ne comblez pas seulement les lacunes de conformité, vous gagnez aussi la confiance que votre couverture d’assurance, vos données et votre réputation resteront protégées—avant, pendant et après une attaque.

En résumé:

L’attaque contre Hamilton n’est pas seulement l’histoire d’une ville—c’est une véritable étude de cas pour toutes les PME. Ne tombez pas dans le piège de l’assurance cyber. Prouvez votre conformité chaque jour et assurez-vous que votre couverture fonctionne quand vous en avez le plus besoin.

Amplification sur les réseaux sociaux : ne laissez pas vos réclamations être refusées

Les leçons tirées de l’attaque par rançongiciel à Hamilton ne concernent pas seulement une ville—elles s’appliquent à toutes les PME qui comptent sur l’assurance cyber pour leur protection financière. Trop d’entreprises tombent dans le piège de l’assurance cyber, croyant que leur police les couvrira, pour finalement se heurter à un refus lorsque les assureurs découvrent de petites lacunes de conformité.

C’est pourquoi il est essentiel d’amplifier ce message sur les réseaux sociaux. En le partageant sur LinkedIn, Twitter/X et Facebook, vous contribuez à sensibiliser vos pairs, vos clients et vos partenaires du secteur. L’assurance cyber n’a de valeur que lorsque la conformité est maintenue en continu—et le moyen le plus rapide de diffuser cette réalité, c’est de le faire sur les plateformes où se connectent chaque jour les dirigeants d’entreprise, les équipes TI et les propriétaires de PME.

LinkedIn:

Les assureurs refusent la majorité des réclamations en raison de lacunes de conformité. L’attaque par rançongiciel de Hamilton démontre pourquoi les PME doivent collaborer avec un MSSP pour assurer une surveillance 24/7 et une documentation complète.

Twitter/X:

Correctif manqué = réclamation refusée. L’attaque de Hamilton prouve que la surveillance MSSP est incontournable pour conserver une couverture d’assurance cyber. #AssuranceCyber #MSSP

Facebook:

L’assurance cyber n’est pas une garantie. L’attaque de Hamilton met en lumière la façon dont les assureurs refusent des réclamations pour de petites failles. Collaborez avec un MSSP de confiance pour protéger votre couverture.

Vous voulez avoir l’esprit tranquille en sachant que votre assurance cyber vous protégera lorsque cela comptera le plus?

Featured links:

Solutions de cybersécurité gérées pour les PME

IBC : Les tendances qui influencent le marché canadien de l’assurance cyber

FAQ:

Qu’est-ce que le piège de l’assurance cyber?

Le piège de l’assurance cyber fait référence au risque caché auquel de nombreuses PME font face : les assureurs refusent souvent les réclamations après une cyberattaque en raison de petites lacunes de conformité. Même de simples oublis—comme un correctif non appliqué, une authentification multifacteur (MFA) inactive ou une sauvegarde non testée—peuvent suffire à annuler la couverture.

Pourquoi l’attaque par rançongiciel de Hamilton était-elle un avertissement important?

L’attaque par rançongiciel contre la Ville de Hamilton a paralysé les systèmes municipaux pendant des mois, entraînant des millions de dollars en frais de rétablissement. Elle a démontré à quel point le rançongiciel peut être perturbateur et a mis en lumière un enjeu majeur pour les PME : l’assurance est souvent refusée sans preuve de conformité continue en cybersécurité.

Pourquoi les assureurs refusent-ils les réclamations d’assurance cyber?

Les assureurs refusent les réclamations lorsque les entreprises ne peuvent pas démontrer qu’elles respectent toutes les exigences de sécurité prévues dans leur police. Les raisons les plus courantes incluent : des sauvegardes non surveillées, des mises à jour de correctifs manquées, une MFA inactive, la présence de TI fantôme (shadow IT), ou encore l’absence de surveillance 24/7.

Comment un MSSP peut-il aider avec la conformité à l’assurance cyber?

Un fournisseur de services de sécurité gérés (MSSP) assure une surveillance continue 24/7, une gestion automatisée des correctifs, des sauvegardes testées régulièrement et une documentation complète. Cette supervision constante aide les PME à demeurer conformes et renforce leur capacité à défendre une réclamation après une brèche de sécurité.

Quelles étapes les PME peuvent-elles suivre pour éviter le refus d’une réclamation d’assurance?

Les PME devraient :

Obtenir un audit de conformité MSSP.

Mettre en place une surveillance continue.

Automatiser la gestion des correctifs.

Tester et valider régulièrement leurs sauvegardes.

Documenter toutes les activités de sécurité.

Ces démarches proactives réduisent les risques cybernétiques et augmentent les chances de succès d’une réclamation d’assurance cyber.

Notre garantie en cybersécurité

“Chez Fusion Cyber Group, nous alignons nos intérêts sur les vôtres.“

Contrairement à de nombreux fournisseurs qui tirent profit de nettoyages de brèches longs et coûteux, notre objectif est simple : Arrêter les menaces avant qu’elles ne commencent et être à vos côtés si jamais l’une d’elles réussit à passer.

C’est pourquoi nous offrons une garantie en cybersécurité : dans le cas très improbable où une brèche traverserait nos défenses multicouches surveillées 24/7, nous prendrons tout en charge :

confinement des menaces,

intervention en cas d’incident,

correction,

élimination,

et reprise des activités—sans frais pour vous

Prêt à renforcer vos défenses en cybersécurité? Communiquez avec nous dès aujourd’hui pour obtenir votre évaluation GRATUITE de réseau et franchissez la première étape pour protéger votre entreprise contre les cybermenaces!