Comment fonctionne l’attaque par force brute sur le mot de passe et pratiques exemplaires pour la prévenir

Qu’est-ce qu’une attaque par force brute?

Une attaque par force brute est l’une des techniques de piratage les plus anciennes et les plus répandues. Plutôt que de miser sur la ruse ou l’exploitation de failles logicielles, l’attaquant essaie simplement différentes combinaisons de mots de passe jusqu’à trouver la bonne. On peut l’imaginer comme la version numérique d’un trousseau de clés où l’on teste chaque clé jusqu’à ce qu’une ouvre la serrure.

De nos jours, les cybercriminels le font rarement à la main. Ils utilisent des scripts automatisés, des robots et des outils spécialisés capables de tester des milliers — voire des millions — de combinaisons par seconde. Avec la puissance de calcul actuelle et l’accès aux serveurs infonuagiques, ces tentatives peuvent être effectuées rapidement et à faible coût.

Pourquoi c’est un problèm

Les campagnes par force brute représentent un risque d’affaires majeur pour plusieurs raisons :

Effet domino : Dès qu’un intrus parvient à accéder à un seul compte, il peut élever ses privilèges, se déplacer latéralement dans les systèmes et atteindre des données sensibles comme des dossiers financiers, de la propriété intellectuelle ou des renseignements clients.

Conformité et responsabilité : Un seul compte compromis peut déclencher des obligations de déclaration obligatoires en vertu de lois sur la protection de la vie privée comme la Loi 25 au Québec, le RGPD en Europe ou la HIPAA aux États-Unis. Les pénalités financières et les dommages réputationnels peuvent être considérables.

Menace constante : Les tentatives automatisées peuvent tourner en continu en arrière-plan, ce qui signifie que vos défenses sont testées 24 heures sur 24, souvent sans que vous le sachiez.

Vitesse et automatisation : Des outils comme Hydra, John the Ripper ou Hashcat peuvent passer au crible d’énormes listes d’identifiants en quelques minutes, réduisant ce qui prenait autrefois des semaines à seulement quelques heures.

Exploitation d’identifiants faibles : De nombreux employés s’appuient encore sur des informations de connexion prévisibles comme « Winter2025! » ou réutilisent la même combinaison sur plusieurs systèmes. Ces pratiques rendent les attaques automatisées beaucoup plus efficaces qu’on le pense.

Méthodes courantes d’attaques par force brute

Les attaques par force brute ne sont pas toutes identiques. Les cybercriminels adaptent leur approche selon la cible, les outils disponibles et les faiblesses qu’ils espèrent exploiter. Voici les méthodes les plus répandues à connaître :

1. Attaques par dictionnaire

- Comment ça fonctionne : Les attaquants utilisent des listes précompilées de mots courants, de phrases ou de mots de passe divulgués — appelées « dictionnaires » — pour deviner des identifiants. Plutôt que de tester des combinaisons aléatoires, ils se concentrent sur ce que les gens choisissent le plus souvent.

- Faiblesse exploitée : Plusieurs utilisateurs s’appuient encore sur des mots de passe simples comme « welcome123 », « qwerty » ou des schémas saisonniers comme « Summer2024 ». Les pirates puisent aussi dans d’énormes bases de données de fuites; si votre mot de passe a déjà été compromis, il est probablement dans leur dictionnaire.

- Impact sur l’entreprise : Si un seul employé utilise un mot de passe faible, des comptes critiques — contenant des données clients, des informations financières ou des accès privilégiés — peuvent être compromis.

2. Attaques hybrides

- Comment ça fonctionne : Les attaques hybrides combinent des mots de dictionnaire avec des variations — ajout de chiffres, de majuscules ou de symboles. Par exemple, « Password1! » ou « P@ssw0rd2025 ».

- Faiblesse exploitée : Beaucoup croient qu’ajouter un chiffre ou un caractère spécial rend un mot de passe plus fort. En réalité, les attaquants anticipent ces substitutions et les intègrent dans leurs outils automatisés.

- Impact sur l’entreprise : Ces règles de « complexité » prévisibles créent une fausse impression de sécurité. Les pirates peuvent casser ces mots de passe en quelques secondes, contournant ainsi des politiques qui semblent solides sur papier.

3. Bourrage d’identifiants (Credential Stuffing)

- Comment ça fonctionne : Les pirates prennent des noms d’utilisateur et des mots de passe volés lors d’une brèche et les testent sur d’autres services. Comme plusieurs employés réutilisent les mêmes identifiants pour le travail et leurs comptes personnels, cette méthode réussit souvent.

- Faiblesse exploitée : Réutilisation des mots de passe sur plusieurs plateformes.

- Impact sur l’entreprise : Une brèche provenant d’un service externe (ex. : un réseau social) peut donner aux attaquants un accès direct à votre réseau d’entreprise. Cet « effet domino » rend le bourrage d’identifiants particulièrement dangereux pour les PME qui n’ont pas une gestion rigoureuse des accès.

4. Tables arc-en-ciel (Rainbow Tables)

- Comment ça fonctionne : Les tables arc-en-ciel sont des listes pré-calculées de hachages de mots de passe. Plutôt que de deviner chaque mot de passe, l’attaquant compare un hachage volé à la table jusqu’à retrouver le mot de passe d’origine.

- Faiblesse exploitée : Mauvaises pratiques de stockage — notamment l’absence de sel ou l’utilisation d’algorithmes de hachage faibles.

- Impact sur l’entreprise : Si vos systèmes TI n’utilisent pas de hachage moderne et salé (comme bcrypt, scrypt ou Argon2), les pirates peuvent craquer rapidement un grand volume d’identifiants. Cela met en danger non seulement vos employés, mais aussi vos clients si votre organisation héberge des systèmes de connexion.

Pratiques exemplaires pour prévenir les attaques par force brute

Les attaques par force brute réussissent lorsque les organisations comptent sur des identifiants faibles et n’appliquent pas de défenses en couches. Les pratiques suivantes constituent une stratégie complète de défense en profondeur. Chacune cible une faiblesse particulière exploitée par les cybercriminels.

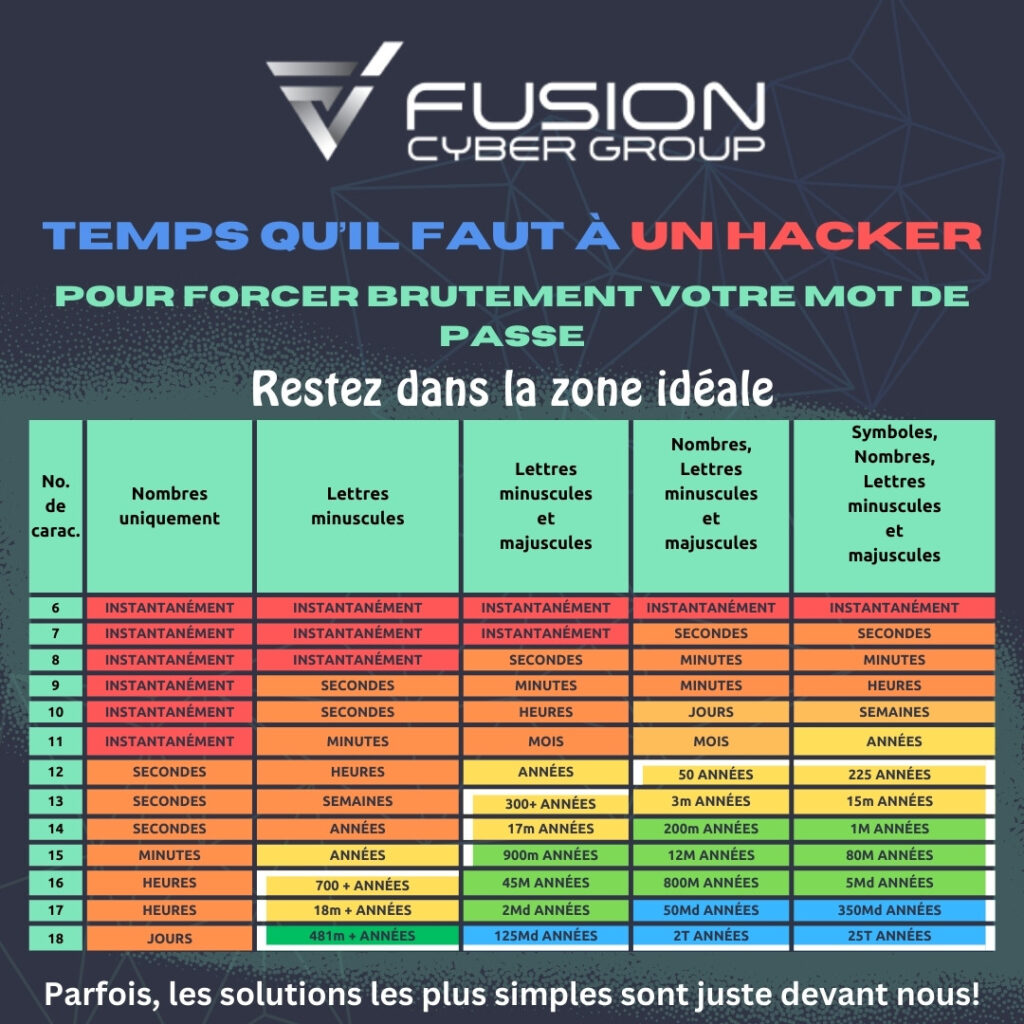

1. Utiliser des mots de passe ou des phrases secrètes longs, complexes et unique

Les détails de connexion demeurent la première ligne de défense. Un mot de passe court ou courant peut être deviné en quelques secondes par des outils automatisés. Exigez que les employés utilisent au moins 12 caractères en mélangeant majuscules, minuscules, chiffres et symboles. Encouragez plutôt l’usage de phrases secrètes — une suite de mots aléatoires comme « PurpleTrain$Garden77 ». Elles sont plus faciles à retenir mais beaucoup plus difficiles à deviner.

- Pourquoi c’est important : La complexité et la longueur augmentent de façon exponentielle le temps requis pour réussir une tentative par force brute.

- Résultat pour l’entreprise : Une sécurité renforcée des comptes avec un minimum de formation.

2. Imposer l’authentification multifacteur (MFA)

La MFA combine quelque chose que vous savez (mot de passe ou secret), avec quelque chose que vous possédez (application d’authentification, jeton matériel) ou quelque chose que vous êtes (biométrie). Même si un attaquant devine ou vole l’identifiant, il ne peut pas se connecter sans le deuxième facteur.

- Pourquoi c’est important : Des études démontrent que la MFA bloque 99 % des tentatives de compromission automatisées (Microsoft, 2019).

- Résultat pour l’entreprise : Réduction marquée du risque d’accès non autorisé, en particulier pour le télétravail et le courriel.

3. Appliquer des politiques de limitation et de verrouillage des tentative

Les attaquants misent sur la vitesse. En limitant le nombre de tentatives de connexion par minute, ou en verrouillant un compte après plusieurs échecs, vous ralentissez ou bloquez le devinage automatisé. Certaines organisations ajoutent des CAPTCHAs ou des délais progressifs.

- Pourquoi c’est important : Les logiciels de force brute exploitent l’échelle. Les limites éliminent cet avantage.

- Résultat pour l’entreprise : Moins de réussites d’attaques automatisées et réduction de la charge serveur.

4. Utiliser des pratiques sécurisées de hachage et de stockage

Ne stockez jamais de données d’authentification en clair. Utilisez plutôt un stockage haché et salé avec des algorithmes robustes comme bcrypt, scrypt ou Argon2. Le salage garantit que deux mots de passe identiques ne produisent pas le même hachage, rendant les attaques par tables arc-en-ciel inefficaces.

- Pourquoi c’est important : Si votre base de données est compromise, un hachage sécurisé rend presque impossible la récupération des mots de passe originaux.

- Résultat pour l’entreprise : Moins de responsabilité, meilleure conformité aux lois sur la protection des données et confiance accrue des clients.

5. Mettre en place une surveillance des identifiants et la détection de fuites

Les attaquants s’appuient souvent sur des identifiants volés lors de brèches précédentes. Utilisez des outils qui surveillent le dark web ou les dépôts de fuites pour détecter si des comptes d’employés ou de clients sont exposés. Réinitialisez et avertissez rapidement les utilisateurs concernés.

- Pourquoi c’est important : La détection précoce réduit la fenêtre d’opportunité pour les cybercriminels.

- Résultat pour l’entreprise : Prévention des brèches secondaires et protection de la réputation.

6. Déployer un gestionnaire de mots de passe

Demander au personnel de créer et de mémoriser des dizaines de mots de passe robustes et uniques n’est pas réaliste. Les gestionnaires de mots de passe génèrent, stockent et saisissent automatiquement des identifiants de manière sécurisée. Cela réduit la réutilisation et les erreurs humaines.

- Pourquoi c’est important : Simplifie le respect des politiques d’authentification fortes.

- Résultat pour l’entreprise : Gain de productivité et diminution des demandes de réinitialisation au soutien technique.

7. Sécuriser les processus de récupération de compte

Des mécanismes de réinitialisation faibles peuvent annuler des protections solides. Assurez-vous que les liens de réinitialisation expirent rapidement, exigent la MFA et vérifient l’identité via un courriel ou un numéro de téléphone validé. Évitez les questions de sécurité aux réponses prévisibles.

- Pourquoi c’est important : Les attaquants passent souvent par des processus de réinitialisation mal sécurisés pour contourner les contrôles de connexion.

- Résultat pour l’entreprise : Récupération de compte plus robuste et réduction des fraudes.

8. Former les utilisateurs au hameçonnage et à l’ingénierie sociale

Les attaques par force brute ne commencent pas toujours à l’écran de connexion. Des courriels de hameçonnage peuvent amener les employés à divulguer leurs identifiants, que les attaquants exploitent ensuite avec des outils automatisés. Une formation régulière et des simulations de phishing aident le personnel à détecter et signaler ces menaces.

- Pourquoi c’est important : L’erreur humaine demeure le plus grand risque en cybersécurité.

- Résultat pour l’entreprise : Moins de vols d’identifiants et une réduction des campagnes de force brute réussies.

Risques de ne pas agir

Ne pas mettre en place de défenses solides contre les attaques par force brute n’augmente pas seulement le risque technique — cela crée des dommages financiers, juridiques et réputationnels bien réels, qui peuvent menacer la survie d’une entreprise. Voici ce qui est en jeu.

Fuites de données et accès non autorisés

Les tentatives par force brute fournissent souvent un premier point d’entrée aux cybercriminels. Une fois les informations de connexion d’un employé devinées, les attaquants peuvent se connecter comme s’il s’agissait d’utilisateurs légitimes, souvent sans déclencher d’alerte. Ils peuvent ensuite voler des dossiers clients, des renseignements financiers ou de la propriété intellectuelle et, dans bien des cas, élever leurs privilèges pour prendre le contrôle de systèmes critiques. Le danger, c’est qu’un seul identifiant faible peut ouvrir une porte dérobée à l’ensemble de l’organisation. Au moment où l’intrusion est détectée, les malfaiteurs peuvent déjà avoir copié ou corrompu des données sensibles, provoquant à la fois une interruption opérationnelle et des pertes financières à long terme.

Amendes réglementaires et responsabilité légale

Au Canada, la Loi 25 oblige les entreprises à protéger les renseignements personnels. Des lois similaires existent ailleurs, comme le RGPD en Europe ou la HIPAA aux États-Unis. Si un organisme de réglementation constate qu’une brèche est due à des politiques d’authentification déficientes ou à l’absence de MFA, l’entreprise peut être soumise à de lourdes amendes et à des obligations de déclaration. Ces pénalités peuvent facilement atteindre des millions, et s’ajoutent souvent à des poursuites intentées par des clients ou partenaires touchés. Un manquement en matière de conformité transforme un incident évitable en crise juridique coûteuse, que les petites et moyennes entreprises sont souvent mal préparées à affronter.

Atteinte à la réputation et perte de confiance des clients

Les clients s’attendent à ce que leurs données soient gérées de façon responsable, et lorsqu’une brèche prouve le contraire, la confiance disparaît rapidement. Même si les pertes financières directes sont limitées, les dommages réputationnels peuvent persister pendant des années. Les concurrents peuvent utiliser l’incident pour séduire vos clients, des contrats peuvent être annulés et de nouvelles ententes deviennent plus difficiles à conclure. Dans un monde hyperconnecté, les nouvelles de contrôles d’accès faibles se répandent vite, et une réputation de sécurité déficiente est difficile à réparer. Pour les PME en particulier, la perte de confiance peut signifier une perte permanente de revenus et de parts de marché.

Hausse des coûts de réponse et de reprise

La reprise après une brèche causée par une attaque par force brute coûte beaucoup plus cher que la prévention. L’organisation doit payer pour des enquêtes judiciaires, des conseils juridiques, la notification des clients et la remise en état des systèmes — tout en gérant l’interruption des activités. Selon le rapport 2023 sur le coût d’une atteinte aux données d’IBM, le coût moyen d’une brèche au Canada dépasse 7 millions CAD. Pour une petite organisation, même une fraction de ce montant peut paralyser les opérations. Investir dans des mesures de protection proactives n’est pas seulement une bonne pratique de cybersécurité — c’est une stratégie d’évitement des coûts qui protège la santé financière à long terme.

Étapes à suivre et responsables

La défense contre les attaques par force brute exige à la fois des mesures techniques et une responsabilisation claire. L’attribution de responsabilités garantit que les pratiques exemplaires ne sont pas seulement documentées, mais aussi mises en œuvre et mesurées. Les étapes suivantes offrent une feuille de route pratique pour les PME comme pour les grandes entreprises.

1. Définir et mettre à jour la politique de mot de passe

Responsable : CISO ou gestionnaire TI

Échéancier : Dans les 2 semaines

La base d’un contrôle d’accès solide est une politique de mot de passe claire et exécutoire. Cela signifie exiger une longueur minimale de 12 caractères, interdire la réutilisation et privilégier les phrases secrètes plutôt que des substitutions complexes mais prévisibles. Le CISO ou le gestionnaire TI doit publier la politique, configurer son application dans Active Directory ou les plateformes infonuagiques, et communiquer les attentes au personnel. Le succès se mesure par des vérifications de conformité et une réduction des faiblesses détectées lors des analyses de vulnérabilité.

2. Exiger l’authentification multifacteur (MFA)

Responsable : Opérations de sécurité / TI

Échéancier : Dans 1 mois

La MFA est l’une des défenses les plus efficaces contre les attaques par force brute. Les équipes de sécurité doivent l’imposer sur les VPN, postes de travail à distance, courriels et applications SaaS. La priorité doit être donnée aux comptes privilégiés et aux accès distants, qui sont les plus ciblés. Le déploiement doit être suivi jusqu’à l’adoption quasi universelle.

3. Configurer le verrouillage et la limitation des tentatives de connexion

Responsable : DevOps / Infrastructure

Échéancier : Dans les 2 semaines

Les attaquants profitent des tentatives illimitées. Les équipes d’infrastructure doivent configurer des seuils de verrouillage (ex. : verrouillage temporaire après 5 échecs) et introduire des délais progressifs ou des CAPTCHAs. Les journaux doivent être surveillés pour s’assurer que les intrus sont bloqués tout en minimisant l’impact sur les utilisateurs légitimes.

4. Sécuriser le stockage des mots de passe

Responsable : Équipe de sécurité applicative

Échéancier : Audit immédiat; correction dans 1 mois

Les applications ne doivent jamais stocker de mots de passe en clair. L’équipe de sécurité doit examiner les méthodes de stockage et migrer vers des algorithmes robustes et salés comme bcrypt, scrypt ou Argon2. Un résultat réussi est confirmé par des audits et la conformité à des normes telles que PCI DSS ou ISO 27001.

5. Déployer un gestionnaire de mots de passe et former les utilisateurs

Responsable : RH / Formation avec opérations de sécurité

Échéancier : Déploiement dans 1 mois; formation continue

Les gestionnaires de mots de passe rendent pratiques l’utilisation de mots de passe forts et uniques pour les employés. Les RH et les TI doivent diriger conjointement le déploiement, offrir de la formation et organiser des sessions de sensibilisation pour assurer l’adoption. Le succès peut être mesuré par une baisse de la réutilisation et une réduction des demandes de réinitialisation au soutien technique.

6. Surveiller les notifications de brèches et mettre en place des alertes

Responsable : Renseignement sur les menaces / Opérations de sécurité

Échéancier : Dans les 2 semaines

La surveillance continue du dark web et des bases de données de fuites aide à détecter rapidement les identifiants volés. Les équipes de sécurité doivent configurer des alertes automatisées et des processus de réinitialisation des comptes compromis. La mesure de succès repose sur la rapidité avec laquelle les identifiants exposés sont identifiés et corrigés avant que les attaquants ne les exploitent.

Conclusion

Les attaques par force brute sur les mots de passe demeurent l’une des techniques les plus simples dans l’arsenal d’un pirate, mais elles figurent aussi parmi les plus dommageables lorsqu’elles ne sont pas contrées. La bonne nouvelle, c’est qu’elles sont hautement évitables. Les organisations qui appliquent des politiques strictes de mot de passe, déploient l’authentification multifacteur et sécurisent le stockage des identifiants réduisent considérablement les risques de compromission. En ajoutant des mesures comme la limitation des tentatives, la surveillance des identifiants et la formation des utilisateurs, elles mettent en place une défense en couches qui décourage les attaquants et les pousse vers des cibles plus faciles.

Pour les dirigeants, le message est clair : le coût de la prévention représente une fraction du coût de la reprise après incident. Investir dans ces protections réduit non seulement les risques de brèches et de sanctions réglementaires, mais démontre aussi aux clients, partenaires et organismes de réglementation que la sécurité est prise au sérieux. Dans le marché actuel, la confiance est un avantage concurrentiel, et une gestion rigoureuse des identifiants en est l’un des moyens les plus efficaces.

En suivant les étapes présentées dans ce guide, votre organisation peut transformer les attaques par force brute d’une menace majeure en un risque gérable. Le résultat : une meilleure résilience, une conformité renforcée et la certitude que vos systèmes et vos données sont protégés.

Protéger l’accès à vos systèmes n’est plus facultatif — c’est une responsabilité essentielle qui définit la résilience à l’ère numérique.

👉 Ready to strengthen your defences? Prêt à renforcer vos défenses? Communiquez avec Fusion Cyber Group dès aujourd’hui

Featured links:

Services de cybersécurité gérés

Communiquer avec Fusion Cyber Group

NIST SP 800-63-4 : Digital Identity Guidelines

OWASP Authentication Cheat Sheet

FAQ:

Comment fonctionnent les attaques par force brute?

Les attaques par force brute testent systématiquement différentes combinaisons d’identifiants jusqu’à ce qu’une fonctionne. Les cybercriminels utilisent des outils automatisés capables d’essayer des milliers — voire des millions — de tentatives par seconde.

Pourquoi les attaques par force brute sont-elles dangereuses pour les PME?

Les petites et moyennes entreprises disposent souvent de défenses limitées. Un seul compte compromis peut exposer des données financières, des dossiers clients ou des systèmes entiers, entraînant des violations coûteuses et des sanctions réglementaires.

Quelle est la meilleure façon d’arrêter les attaques par force brute?

L’approche la plus efficace est une sécurité en couches : politiques strictes de gestion des identifiants, authentification multifacteur (MFA), verrouillage des comptes, stockage sécurisé des secrets, et formation continue des utilisateurs.

Quelle est la fréquence des attaques par force brute aujourd’hui?

Elles demeurent l’une des méthodes d’attaque les plus courantes. Des robots automatisés sondent en permanence les portails de connexion partout dans le monde, faisant de chaque entreprise une cible potentielle 24 heures sur 24, 7 jours sur 7.

Les gestionnaires de mots de passe sont-ils vraiment utiles?

Oui. Les gestionnaires de mots de passe génèrent et conservent des identifiants forts et uniques pour chaque compte, réduisant les erreurs humaines, évitant la réutilisation et rendant les attaques par force brute beaucoup moins efficaces.

Notre garantie en cybersécurité

“Chez Fusion Cyber Group, nous alignons nos intérêts sur les vôtres.“

Contrairement à de nombreux fournisseurs qui tirent profit de nettoyages de brèches longs et coûteux, notre objectif est simple : Arrêter les menaces avant qu’elles ne commencent et être à vos côtés si jamais l’une d’elles réussit à passer.

C’est pourquoi nous offrons une garantie en cybersécurité : dans le cas très improbable où une brèche traverserait nos défenses multicouches surveillées 24/7, nous prendrons tout en charge :

confinement des menaces,

intervention en cas d’incident,

correction,

élimination,

et reprise des activités—sans frais pour vous

Prêt à renforcer vos défenses en cybersécurité? Communiquez avec nous dès aujourd’hui pour obtenir votre évaluation GRATUITE de réseau et franchissez la première étape pour protéger votre entreprise contre les cybermenaces!